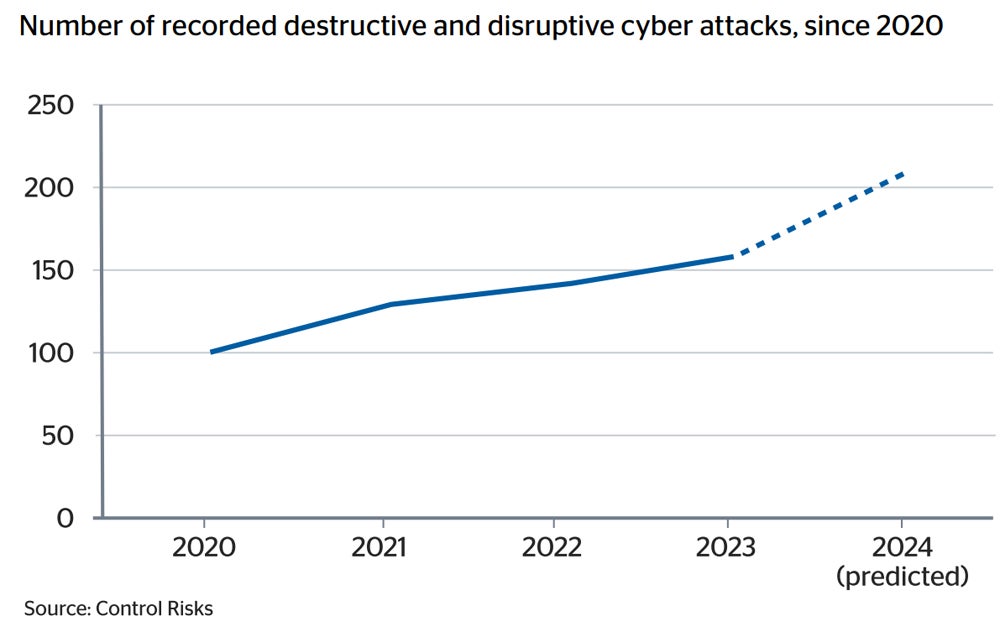

در اولین روز از ماه آگاهی از امنیت سایبری در ایالات متحده، تحقیقات نشان داده است که تعداد حملات سایبری قابل توجه جهانی در سال 2024 دو برابر سال 2020 خواهد بود.

گزارش جدیدی از شرکت بیمه QBE، کسب و کار متصل: وابستگی دیجیتال خطر را افزایش می دهد، پیش بینی می کند که سازمان ها در سال جاری مورد 211 حمله سایبری مخرب و مخرب قرار خواهند گرفت.

حوادث مخرب برگشت پذیر هستند و فقط بر در دسترس بودن، یکپارچگی یا دسترسی داده ها تأثیر می گذارد – مانند حملات انکار سرویس توزیع شده. برعکس، حملات مخرب غیرقابل برگشت هستند و هدفشان این است که بر روی افراد تأثیر فیزیکی بگذارند، مانند حملات بدافزار تریتونکه باعث از کار افتادن سیستم های ایمنی در پتروشیمی ها شد.

تعداد حملات سایبری مخرب و مخرب در سال 2020 103 مورد بود که نشان دهنده افزایش بالقوه 105 درصدی تنها در چهار سال است.

داده های این گزارش توسط مشاوره کنترل ریسک جمع آوری شده است. آنها مجموعهای از موارد منبع باز و پاسخ حادثه «از لحاظ استراتژیک مهم» را به جای از دست دادن دادهها یا حوادث ساده از نوع دستگاه به خطر انداختند.

نمونه هایی از این حملات مهم در چهار سال گذشته عبارتند از:

ببینید: برگه تقلب باج افزار: هر آنچه که باید در سال 2024 بدانید

با این حال، QBE به TechRepublic گفت که ارقام واقعی برای حملات مخرب و مخرب به احتمال زیاد بسیار بیشتر از آنچه گزارش شده است.

نویسندگان نوشتند: «با رشد وابستگیهای متقابل فناوری، ما انتظار داریم که حوادث سایبری بیشتری در یک حمله باعث اختلال در بسیاری از شرکتها شود، به این معنی که کسبوکارها بیشتر احتمال دارد یک رویداد سایبری مخرب را تجربه کنند.

بازیگران مخرب همچنین میتوانند شرکتهای خاصی را هدف قرار دهند تا آسیب بیشتری وارد کنند، خواه باجگیری کنند یا رقبای ژئوپلیتیکی را بیثبات کنند.»

مهاجمان باجافزار، فناوریهای عملیاتی و شرکتهای بزرگ را هدف قرار میدهند تا حقوق بیشتری دریافت کنند

این گزارش نشان میدهد که اپراتورهای فناوری عملیاتی و سازمانهای بزرگ، اهداف اصلی مهاجمان باجافزار هستند.

سازمانهای OT که زیرساختهای حیاتی را مدیریت میکنند، علاوه بر داشتن الزامات سختگیرانه بهروزرسانی، به دلیل تکیه بر دستگاههای قدیمی شناخته شدهاند، زیرا جایگزینی فناوری با حفظ عملیات عادی، چالش برانگیز و پرهزینه است.

مدارک از NCC Group ارسال شده برای a گزارش دولت بریتانیا در مورد تهدید باج افزار برای امنیت ملی دریافت که “سیستم های OT به احتمال زیاد شامل اجزایی هستند که 20 تا 30 سال سن دارند و/یا از نرم افزارهای قدیمی تر استفاده می کنند که امنیت کمتری دارند و دیگر پشتیبانی نمی شوند.”

این باعث میشود شرکتهای OT هم در دسترس باشند و هم احتمال دارد باج بپردازند، زیرا خرابی عواقب شدیدی خواهد داشت. در واقع، گزارش QBE ادعا کرد که حملات باج افزار علیه سازمان های بخش صنعتی از سال 2022 تا 2023 50 درصد افزایش یافته است.

ببینید: هشدار مقامات سایبری بریتانیا، ایالات متحده و کانادا در مورد حملات هکریستی طرفدار روسیه به سیستم های فناوری عملیاتی

گروه دیگری که احتمالاً خواستههای مهاجم را قبول میکنند، مدیران شرکتهای بزرگ هستند، زیرا آنها اختلال در عملیات را پرهزینهتر میدانند. بر اساس گزارش QBE، به طور متوسط 61 درصد از سازمان هایی با درآمد سالانه 5 میلیارد دلار پس از حمله باج می گیرند، در حالی که 25 درصد از سازمان هایی که درآمد سالانه آنها کمتر از 10 میلیون دلار است.

این تاکتیکها سودآور بوده است. میانگین پرداختی باج افزار در سال 2023، 2 میلیون دلار بود که افزایش پنج برابری نسبت به سال 2022 را نشان می دهد. نویسندگان گزارش می گویند که عملیات اجرای قانون موفق – به عنوان مثال، LockBit، بلک کت، و کندو حذفها – مهاجمان را به سمت اهداف ثروتمندتر سوق داده است تا بتوانند پیش از توقف پرداختهای باج را به حداکثر برسانند.

علاوه بر این، اکنون که حذفها بیشتر شده است، کارشناسان میگویند که گروههای باجافزار ممکن است انتقامجویی دولت را «غیرقابل اجتناب» میداند، و بنابراین در مورد هدف قرار دادن سازمان های بزرگ یا حیاتی هیچ احتیاطی ندارند.

محققان پشت گزارش QBE پیشبینی میکنند که تعداد قربانیان باجافزار از سال ۲۰۲۳ تا ۲۰۲۵ ۱۱ درصد افزایش خواهد یافت و بخشهای تولید، مراقبتهای بهداشتی، فناوری اطلاعات، آموزش و دولت بیشتر در معرض خطر هستند.

یکی دیگر از تکنیکهای باجافزاری که گزارش نشان میدهد مهاجمان برای حداکثر تأثیر از آن استفاده میکنند، هدف قرار دادن زنجیرههای تأمین فناوری اطلاعات است. یکی از دلایل این است که تعداد شرکتهایی که به خدماتشان متکی هستند و مانند CNI زمان آپدیت را حیاتیتر میکنند. اما مورد دیگر به این دلیل است که آنها فرصت ضربه زدن به بسیاری از سازمان ها را در سراسر بخش ها از طریق یک حمله واحد ایجاد می کنند.

این گزارش نشان می دهد که بیش از سه چهارم حوادث شخص ثالث در سال 2023 تنها به سه آسیب پذیری زنجیره تامین نسبت داده می شود.

هوش مصنوعی به عنوان منبع ترس و امید برای امنیت سازمانی بریتانیا

علاوه بر گزارش جدید، QBE همچنین 311 تصمیم گیرنده فناوری اطلاعات در بریتانیا را در مورد نگرانی های امنیتی آنها در سپتامبر مورد بررسی قرار داد که البته هوش مصنوعی داغ ترین موضوع بود.

این نشان داد که یک بخش کوچک، اما قابل توجه، 15 درصد فکر می کردند که هوش مصنوعی خطر حمله سایبری را افزایش می دهد. این مهم است، زیرا 69٪ از مشاغل متوسط تا بزرگ بریتانیا گفتند که قبلاً در سال گذشته با اختلال در رویدادهای سایبری مواجه شده بودند.

در ماه ژوئن، HP یک کمپین ایمیلی را رهگیری کرد که بدافزار را با یک اسکریپت منتشر می کرد “به احتمال زیاد با کمک GenAI نوشته شده است.” هوش مصنوعی می تواند موانع ورود جرایم سایبری را کاهش دهید، زیرا مجرمان با مهارت کمتر می توانند از آن برای تولید دیپ فیک، برای اسکن شبکه ها برای نقاط ورودی، برای شناسایی و موارد دیگر استفاده کنند.

در آغاز سال، الف یک کارمند مالی در هنگ کنگ 25 میلیون دلار به هکرها پرداخت کرد که از هوش مصنوعی برای جعل هویت مدیر ارشد مالی استفاده کرد. آنها در طول تماس های تلفنی از صدای مدیران تقلید کردند تا اجازه انتقال را صادر کنند.

ببینید: گزارش تاثیر هوش مصنوعی بر چشم انداز امنیت سایبری را نشان می دهد

از سوی دیگر، 32 درصد از کسبوکارهای بریتانیا به QBE گفتند که احساس میکنند هوش مصنوعی حفاظت سایبری آنها را بهبود میبخشد و محققان Control Risks گفتند که کارایی فعالیتهای امنیتی و دفاعی را افزایش میدهد.

دیوید وار، مدیر پورتفولیوی بیمه QBE برای سایبر، گفت: “هوش مصنوعی هم مانعی است و هم کمکی برای چشم انداز سایبری. همانطور که هوش مصنوعی به طور گسترده در دسترس قرار می گیرد، مجرمان سایبری و فعالان سایبری می توانند حملات در مقیاس بزرگتر را با سرعت بیشتری انجام دهند. این قابلیت افزایش یافته در مقیاس و سرعت ایجاد شده توسط هوش مصنوعی می تواند دامنه سایبری را تهدید کند. با این حال، استفاده کنترل شده و مدیریت شده از هوش مصنوعی می تواند به شناسایی آسیب پذیری های سایبری نیز کمک کند.

شرکتهای کوچک و بزرگ در بریتانیا و سراسر جهان باید انعطافپذیری خود را برای کاهش تهدیدات سایبری افزایش دهند و آماده باشند تا در صورت حمله سایبری اقدام کنند.»

منبع: https://www.techrepublic.com/article/global-cyber-attacks-double-qbe/